El Gobierno se olvida de su Consejo Asesor en asuntos digitales en plena avalancha de leyes sobre Internet

El Ejecutivo dispone de un órgano consultivo sobre el terreno virtual, formado por especialistas de la sociedad civil, al que no convoca desde 2016

Su misión es asesorar al Gobierno sobre el impacto que las nuevas regulaciones pueden tener sobre Internet

El PP lo desactivó tras varios posicionamientos contra sus intereses. Pese a la oleada de nuevas leyes que afectan a la red, el PSOE no ha deshecho esa decisión

La nueva ley sobre datos no convence

Juristas e internautas tachan de «chapuza» una normativa marcada de inicio por el 'caso Cambridge Analiytica', más volcada en los partidos políticos que en la ciudadanía.

Facebook permitió "funcionar como una extensión de la compañía" a Microsoft, Amazon o Netflix y otras, dándoles datos personales y mensajes privados, según el NYT

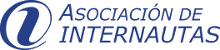

Es 19 de diciembre y el año aún puede hacérsele muy largo a Facebook. Más allá de cómo han evolucionado sus acciones en bolsa durante el año, es imposible recordar un curso peor para la empresa, no tanto por lo que han hecho en él (que también) sino por recoger la cosecha de las malas prácticas realizadas durante tantos años. Tras escándalos como Cambridge Analytica, múltiples brechas de seguridad o el conocimiento de público y medios de malas prácticas a raíz de la publicación de documentos internos, llega el colofón final.

Siete de cada diez españoles piensan que los políticos utilizan la propiedad intelectual como coartada para recortar la libertad de expresión

La ciudadanía es muy crítica con las medidas que contempla la nueva regulación sobre propiedad intelectual en España y Europa y que podrían llegar a implantarse si estas normas se aprueban definitivamente.

Así se desprende de los resultados del estudio “Los españoles y la libertad de expresión en Internet ante la reforma del copyright en España y Europa” realizado por GAD3 para la Plataforma en Defensa de la Libertad de Información (PDLI).

"123456" vuelve a ser la contraseña más usada en 2018, pero no es la peor de la lista

Por quinto año consecutivo, en el mismo del escándalo de Facebook, de los cambios en la normativa de privacidad y en el '2018 del robo de información', seguimos tropezando con la misma piedra. Valoramos a la compañías como Apple que protegen nuestra privacidad, pero nosotros mismos no le damos valor. Al menos si juzgamos la lista de las contraseñas -el primer cortafuegos para nuestros datos-, más usadas por los usuarios en el año que estamos a punto de cerrar.

Recomendaciones de la Asociación de Internautas:

Normas de Seguridad para una clave perfecta en Internet

Herramientas de la Asociación de Internautas:

"123456" vuelve a ser la contraseña más usada en 2018, pero no es la peor de la lista

Por quinto año consecutivo, en el mismo del escándalo de Facebook, de los cambios en la normativa de privacidad y en el '2018 del robo de información', seguimos tropezando con la misma piedra. Valoramos a la compañías como Apple que protegen nuestra privacidad, pero nosotros mismos no le damos valor. Al menos si juzgamos la lista de las contraseñas -el primer cortafuegos para nuestros datos-, más usadas por los usuarios en el año que estamos a punto de cerrar.

Recomendaciones de la Asociación de Internautas:

Normas de Seguridad para una clave perfecta en Internet

Herramientas de la Asociación de Internautas:

Las Asociaciones de Internautas piden al Gobierno que reuna el CATSI

Los presidentes de la Asociación de Usuarios de Internet y de la Asociación de Internautas han solicitado conjuntamente, al Secretario de Estado para el Avance Digital, Francisco Polo, una reunión del Consejo Asesor de Telecomunicaciones y para la Sociedad de la Información (CATSI) para analizar y debatir sobre las negociaciones relativas a la Directiva Europea del CopyRight, la imposición del canon digital, la tramitación de la Ley de Propiedad Intelectual, LPI y la polémica Ley Orgánica de Protección de Datos y Garantía de Derechos Digitales, LOPDGDD

Las Asociaciones de Internautas piden al Gobierno que reuna el CATSI

Los presidentes de la Asociación de Usuarios de Internet y de la Asociación de Internautas han solicitado conjuntamente, al Secretario de Estado para el Avance Digital, Francisco Polo, una reunión del Consejo Asesor de Telecomunicaciones y para la Sociedad de la Información (CATSI) para analizar y debatir sobre las negociaciones relativas a la Directiva Europea del CopyRight, la imposición del canon digital, la tramitación de la Ley de Propiedad Intelectual, LPI y la polémica Ley Orgánica de Protección de Datos y Garantía de Derechos Digitales, LOPDGDD

El Gobierno recupera el proyecto del PP del control de los datos de pasajeros con el fin de combatir el terrorismo internacional

El Consejo de Ministros aprobó este viernes el Anteproyecto de Ley Orgánica sobre la utilización de los datos del registro de nombres de pasajeros para la prevención, detección, investigación y enjuiciamiento de delitos de terrorismo y delitos graves. Fue presentado por el ministro del Interior Fernando Grande-Marlaska.

¿Cómo y cuándo utilizar el formulario para evitar que los partidos políticos nos espien en Internet ?

Ayer, Día de la Constitución, el Boletín Oficial del Estado publicó la nueva Ley Orgánica de Protección de Datos Personales y Garantía de los Derechos Digitales (LOPDGDD), una norma que legaliza el envío de propaganda política a partir de una recopilación de datos personales de los ciudadanos.

La PDLI, la Asociación de Internautas y expertos juristas lanzan un formulario para impedir que los partidos puedan crear bases de datos con las opiniones políticas de los ciudadanos

Hoy, Día de la Constitución, el Boletín Oficial del Estado publica la nueva Ley Orgánica de Protección de Datos Personales y Garantía de los Derechos Digitales (LOPDGDD), una norma que legaliza el envío de propaganda política a partir de una recopilación de datos personales de los ciudadanos.

Padres, Youtube y menores de edad: algunas cuestiones legales

Desde hace unos años Youtube se ha convertido en una alternativa muy seria a la TV para muchos niños. Una alternativa que los propios padres han adoptado con fuerza dada la sencillez de la aplicación, la posibilidad de acceder a contenido casi inacabable, su gratuidad y que Youtube sirve muchas veces de "canguro digital" de los niños.

Los datos personales "bajo llave" frente a ciberataques empresariales

Cuando se cumplen treinta años del Día Mundial de la Ciberseguridad, esta jornada que se celebra hoy como cada 30 de noviembre coincide con el despegue de un nuevo marco legal en Europa para asegurar la privacidad de los datos personales en caso de brechas de seguridad y ciberataques contra empresas.

Los datos personales "bajo llave" frente a ciberataques empresariales

Cuando se cumplen treinta años del Día Mundial de la Ciberseguridad, esta jornada que se celebra hoy como cada 30 de noviembre coincide con el despegue de un nuevo marco legal en Europa para asegurar la privacidad de los datos personales en caso de brechas de seguridad y ciberataques contra empresas.