Rootedcon 2024

Hoy la Asociación de Internautas participa por doble partida en la Rootedcon, con una presentación sobre los sistemas de llamada de atención al cliente online y la privacidad de los usuarios (“My mobile is screwing me up!”), junto con el abogado Pablo Burgueño y el hacker Luís Diago, y el impulso de Pedro Candel (Sauron). Se impartirá a las 18:00 en la sala 19 de tKinépolis - Ciudad de la Imagen (Madrid).

¿Venderías tu iris? La peligrosa última moda

Tal vez te hayas encontrado este fin de semana con una gran aglomeración de gente haciendo cola en un centro comercial para algo que no sabías muy bien qué era. Hay respuesta: para ‘vender’ el iris. ¿Tú lo harías? No respondas todavía. Espera a escuchar esta conversación sobre los riesgos que supone y que mezcla también las criptomonedas y el eterno debate de la privacidad en la de la inteligencia artificial.

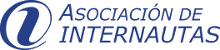

Bruselas lanza una investigación a TikTok por su "diseño adictivo" y la protección a menores

La Comisión Europea investiga si TikTok incumple las normas europeas en materia de protección de menores, creando un sistema adictivo y poco transparente

Estas son las multas por fotocopiar o fotografiar el DNI: pueden llegar a 100.000 euros

El DNI es uno de los documentos más importantes, relevantes y útiles para una persona. No solo permite atestiguar la filiación de una persona, sino que también abre la posibilidad de hacer numerosas operaciones. Es por ello que, desde la Agencia Española de Protección de Datos advierten de que escanear o fotocopiar el DNI, costumbres típicas en hoteles, bancos o incluso organismos públicos, no debería estar permitido.

Una caña con Lawwait - Ofelia Tejerina

Nuestra invitada de hoy en Una Caña con Lawwait es un auténtico lujazo. Se trata de Ofelia Tejerina abogada, experta en derecho tecnológico y presidenta de la Asociación de Internautas.

Asociación de Internautas: ¿Evolución digital?, sí, pero respetando los derechos de los ciudadanos

Con motivo de su 25º aniversario la Asociación de Internautas abordó la evolución y el futuro de la protección de los derechos ciudadanos en Internet, también se trataron las garantías de los derechos digitales frente a la Inteligencia Artificial (IA), el futuro de la formación en competencias digitales en la Unión Euoropea, los nuevos modelos de negocio en el ecosistema digital y sobre las demandas de los usuarios en el entretenimiento «online».

La Asociación de Internautas celebró 25 años de activismo con una intensa jornada que reunió a grandes figuras del ecosistema digital.

Con motivo de su 25º aniversario la Asociación de Internautas organizó una jornada en la que debatir todo lo que atañe a la evolución y futuro de la protección de los derechos ciudadanos en Internet. En el evento participaron destacados ponentes del mundo digital, representantes de empresas, asociaciones, instituciones, estamentos jurídicos, firmas legales, etc.

La Asociación de Internautas celebró 25 años de activismo con una intensa jornada que reunió a grandes figuras del ecosistema digital.

Con motivo de su 25º aniversario la Asociación de Internautas organizó una jornada en la que debatir todo lo que atañe a la evolución y futuro de la protección de los derechos ciudadanos en Internet. En el evento participaron destacados ponentes del mundo digital, representantes de empresas, asociaciones, instituciones, estamentos jurídicos, firmas legales, etc.

Ofelia Tejerina: "Escrivá, como ministro de Transformación Digital, debe ayudar a empresas y ciudadanos en su relación con la IA"

La Asociación de Internautas (AI) acaba de celebrar su veinticinco aniversario en un concurrido evento al que acudieron juristas y expertos en Derecho y nuevas tecnologías con los que han colaborado en este cuarto de siglo.

"Hemos querido escuchar a todos los agentes que estamos implicados en este sistema tecnológico y ver cuáles son las preocupaciones actuales relacionadas con Internet. Así hemos abordado cuestiones como el impacto de la tecnología en la Justicia o el desarrollo de los derechos digitales, entre otros temas. En este contexto la colaboración público-privada es y seguirá siendo clave", aclara Ofelia Tejerina, su actual presidenta.

Ofelia Tejerina: "Escrivá, como ministro de Transformación Digital, debe ayudar a empresas y ciudadanos en su relación con la IA"

La Asociación de Internautas (AI) acaba de celebrar su veinticinco aniversario en un concurrido evento al que acudieron juristas y expertos en Derecho y nuevas tecnologías con los que han colaborado en este cuarto de siglo.

"Hemos querido escuchar a todos los agentes que estamos implicados en este sistema tecnológico y ver cuáles son las preocupaciones actuales relacionadas con Internet. Así hemos abordado cuestiones como el impacto de la tecnología en la Justicia o el desarrollo de los derechos digitales, entre otros temas. En este contexto la colaboración público-privada es y seguirá siendo clave", aclara Ofelia Tejerina, su actual presidenta.

Video completo Jornada 25 Aniversario de la Asociación de Internautas

Video completo con todas las ponencias y mesas de la Jornada del 25 aniversario de la Asociación de internautas.

Inteligencia Artificial: Es necesario un debate social sobre cuándo aplicarla y que exista una ley que regule las condiciones

El magistrado de la Sala de lo Penal de la Audiencia Nacional, Joaquín Delgado, ha reivindicado la importancia de llevar a cabo un debate social serio para saber cuándo queremos aplicar la Inteligencia Artificial (IA) y cuando no. Y que ello quede plasmado a través de una ley que regule las condiciones.

Protección jurídica de la 'identidad digital' y autenticación sólida de los usuarios online.

La protección jurídica de la "identidad digital" requiere la exigencia legal de cumplimiento de medidas y estándares de seguridad regulados, desde el diseño. Esto es seguridad jurídica y respondería de plano a la cuestión que plantea el titular de este artículo de opinión, pero la experiencia en este sentido es surrealista.

Protección jurídica de la 'identidad digital' y autenticación sólida de los usuarios online.

La protección jurídica de la "identidad digital" requiere la exigencia legal de cumplimiento de medidas y estándares de seguridad regulados, desde el diseño. Esto es seguridad jurídica y respondería de plano a la cuestión que plantea el titular de este artículo de opinión, pero la experiencia en este sentido es surrealista.