Advertencia; Por motivos de seguridad de omiten algunos datos.

La recepción de este troyano bancario se produce tras recibir un correo electrónico que simula ser una llamativa tarjeta de un pequeño cachorro,

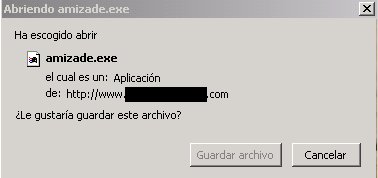

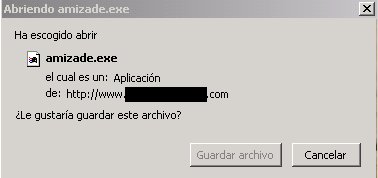

Si pulsamos sobre la imagen o el enlace se produce la descarga de un fichero ejecutable,

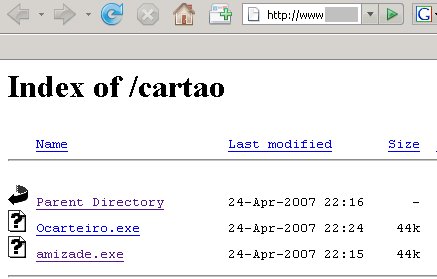

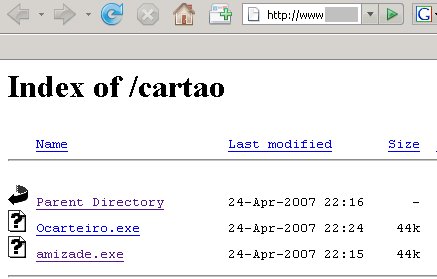

Analizamos el servidor comprobamos que hay dos ficheros ejecutables, esto es debido porque la descarga se hace de forma aleatoria dependiendo el navegador usado,

Lo ficheros localizados se llaman; Ocarteiro.exe y amizade.exe ambos de 43,5 KB (44.544 bytes)

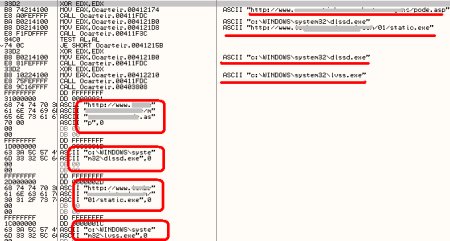

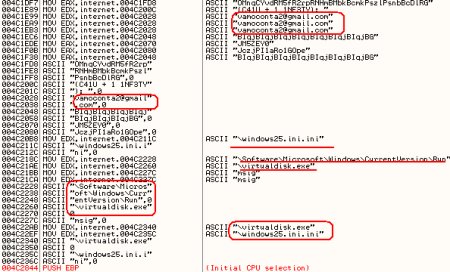

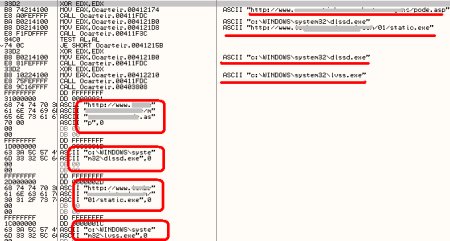

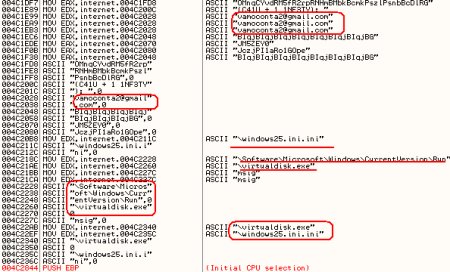

Comprobamos los ficheros y vemos que están comprimidos con PECompact (compresor de ficheros EXE, COM y DLL) , los descomprimimos para continuar el análisis sin tener que ejecutarlos (el análisis también se puede realizar con una análisis exhaustivo forense, pero no es necesario), vemos que este troyano es de la familia downloader (troyano que hace una descarga de otro programa mas potente),

Encontramos los nuevos pasos que dará el troyano y su nueva descarga, pero antes el troyano hace visita a una web para que el usuario no se crea que es una trampa,

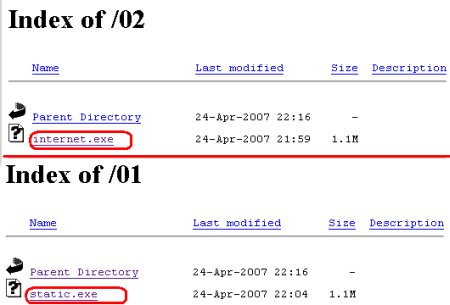

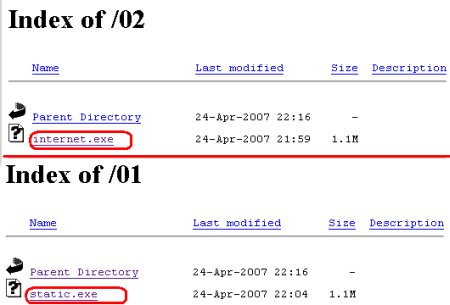

El troyano hace una nueva descarga silenciosa y ejecución del nuevo fichero, realizamos otro análisis en el nuevo servidor y detectamos varios ficheros,

Los ficheros son; internet.exe y static.exe de 1,08 MB (1.135.104 bytes)

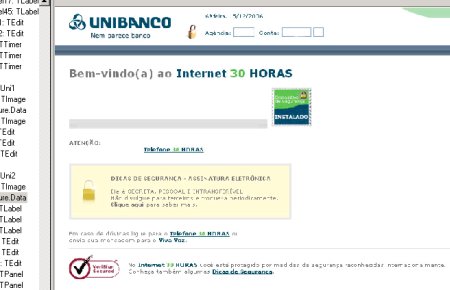

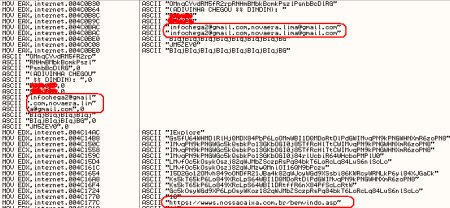

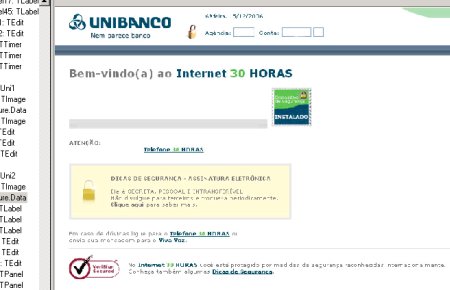

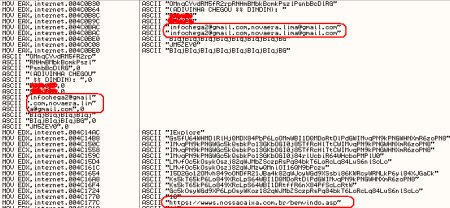

Ambos ficheros están comprimidos al descompilarlo se quedan en un tamaño de 9,36 MB (9.820.160 bytes) cada uno, lo primero que intentamos es comprobar su acción y no es mas que suplantar en nuestro navegador las web de distintas entidades bancarias y luego mandar los datos robados por correo electrónico, ejemplos de entidades suplantadas:

Pero lo mas importante de este análisis es saber donde van los datos obtenidos, pronto encontramos resultados.

Los correos electrónicos detectados son;

infochega2@gmail.com - novaera.lima@gmail.com - vamoconta2@gmail.com - empresa.r0x@gmail.com - timotio.lima@gmail.com

En el próximo articulo explicaremos como funciona este tipo de troyanos cuando infecta a una victima.

Si usted recibe un correo de un extraño, un correo no deseado, incluso este tipo de tarjetas les recomendamos la máxima prudencia y si es posible no haga caso de este tipo de correos electrónico y NUNCA pulsar sobre los enlaces que contiene.

La mayoría de los antivirus no detecta este tipo de ficheros malware.

Comisión de Seguridad en la Red.

José María Luque Guerrero

http://seguridad.internautas.org - www.seguridadenlared.org - www.seguridadpymes.es

Asociación de Internautas. www.internautas.org

II CAMPAÑA CONTRA EL FRAUDE ONLINE Y POR LA SEGURIDAD EN LA RED

El Instituto Nacional de Tecnologías de la Comunicación (INTECO), la Asociación de Internautas, Panda Software, Telefónica, Orange, Comfia-CCOO y ONO lanzan la "II CAMPAÑA CONTRA EL FRAUDE ONLINE Y POR LA SEGURIDAD EN LA RED" www.seguridadenlared.org/.La misma se desarrollará desde el 15 de marzo hasta el lunes 9 de mayo de 2007

La recepción de este troyano bancario se produce tras recibir un correo electrónico que simula ser una llamativa tarjeta de un pequeño cachorro,

Si pulsamos sobre la imagen o el enlace se produce la descarga de un fichero ejecutable,

Analizamos el servidor comprobamos que hay dos ficheros ejecutables, esto es debido porque la descarga se hace de forma aleatoria dependiendo el navegador usado,

Lo ficheros localizados se llaman; Ocarteiro.exe y amizade.exe ambos de 43,5 KB (44.544 bytes)

Comprobamos los ficheros y vemos que están comprimidos con PECompact (compresor de ficheros EXE, COM y DLL) , los descomprimimos para continuar el análisis sin tener que ejecutarlos (el análisis también se puede realizar con una análisis exhaustivo forense, pero no es necesario), vemos que este troyano es de la familia downloader (troyano que hace una descarga de otro programa mas potente),

Encontramos los nuevos pasos que dará el troyano y su nueva descarga, pero antes el troyano hace visita a una web para que el usuario no se crea que es una trampa,

El troyano hace una nueva descarga silenciosa y ejecución del nuevo fichero, realizamos otro análisis en el nuevo servidor y detectamos varios ficheros,

Los ficheros son; internet.exe y static.exe de 1,08 MB (1.135.104 bytes)

Ambos ficheros están comprimidos al descompilarlo se quedan en un tamaño de 9,36 MB (9.820.160 bytes) cada uno, lo primero que intentamos es comprobar su acción y no es mas que suplantar en nuestro navegador las web de distintas entidades bancarias y luego mandar los datos robados por correo electrónico, ejemplos de entidades suplantadas:

Pero lo mas importante de este análisis es saber donde van los datos obtenidos, pronto encontramos resultados.

Los correos electrónicos detectados son;

infochega2@gmail.com - novaera.lima@gmail.com - vamoconta2@gmail.com - empresa.r0x@gmail.com - timotio.lima@gmail.com

En el próximo articulo explicaremos como funciona este tipo de troyanos cuando infecta a una victima.

Si usted recibe un correo de un extraño, un correo no deseado, incluso este tipo de tarjetas les recomendamos la máxima prudencia y si es posible no haga caso de este tipo de correos electrónico y NUNCA pulsar sobre los enlaces que contiene.

La mayoría de los antivirus no detecta este tipo de ficheros malware.

Comisión de Seguridad en la Red.

José María Luque Guerrero

http://seguridad.internautas.org - www.seguridadenlared.org - www.seguridadpymes.es

Asociación de Internautas. www.internautas.org

II CAMPAÑA CONTRA EL FRAUDE ONLINE Y POR LA SEGURIDAD EN LA RED

El Instituto Nacional de Tecnologías de la Comunicación (INTECO), la Asociación de Internautas, Panda Software, Telefónica, Orange, Comfia-CCOO y ONO lanzan la "II CAMPAÑA CONTRA EL FRAUDE ONLINE Y POR LA SEGURIDAD EN LA RED" www.seguridadenlared.org/.La misma se desarrollará desde el 15 de marzo hasta el lunes 9 de mayo de 2007