El Tribunal Constitucional alerta de las consecuencias del desarrollo tecnológico sobre los derechos fundamentales

Durante una reunión a cuatro bandas mantenida la semana pasada entre los Tribunales Constitucionales de Italia, Portugal, España y Francia, Juan José González Rivas, el presidente del órgano judicial, ha alertado sobre las consecuencias de la tecnología sobre los derechos fundamentales. El encuentro tuvo lugar en Lisboa y tuvo por objeto "La justicia constitucional frente a los desarrollos tecnológicos".

España fue el tercer país más ciberatacado del mundo en 2018

El coronel Fernando Acero Martín, director de Ciberdefensa del Ejército del Aire, ya era conocido en el mundo digital y en la red desde hace años, mucho antes de acceder a su actual cargo, por ser uno de los más importantes especialistas en seguridad digital de nuestro país.

Así puedes recuperar archivos cifrados por 30 variedades de ransomware gratis

Aunque en los últimos años ha pasado a un segundo plano, el ransomware sigue siendo uno de los ataques más rentables e utilizados por los cibercriminales. Tras el famoso WannaCry que puso en jaque a media Europa en 2017, son muchas las empresas que han tomado conciencia y contratado o mejorado sus soluciones de backup.

IURISTICGAL19: Inteligencia artificial y justicia

La IX Jornada de Informática Judicial, IURISTICGAL19, tendrá lugar el día 23 de octubre en la Cidade da Cultura en Santiago de Compostela, organizada por el Colegio Profesional de Ingeniería Técnica en Informática de Galicia, CPETIG, con la colaboración de la Agencia para la Modernización Tecnológica de Galicia, Amtega.

IURISTICGAL19: Inteligencia artificial y justicia

La IX Jornada de Informática Judicial, IURISTICGAL19, tendrá lugar el día 23 de octubre en la Cidade da Cultura en Santiago de Compostela, organizada por el Colegio Profesional de Ingeniería Técnica en Informática de Galicia, CPETIG, con la colaboración de la Agencia para la Modernización Tecnológica de Galicia, Amtega.

El TJUE da la razón a Google y limita el derecho al olvido a Europa

La empresa americana temía una sentencia que pudiera obligarle a aplicar este derecho, que implica la eliminación de los enlaces controvertidos

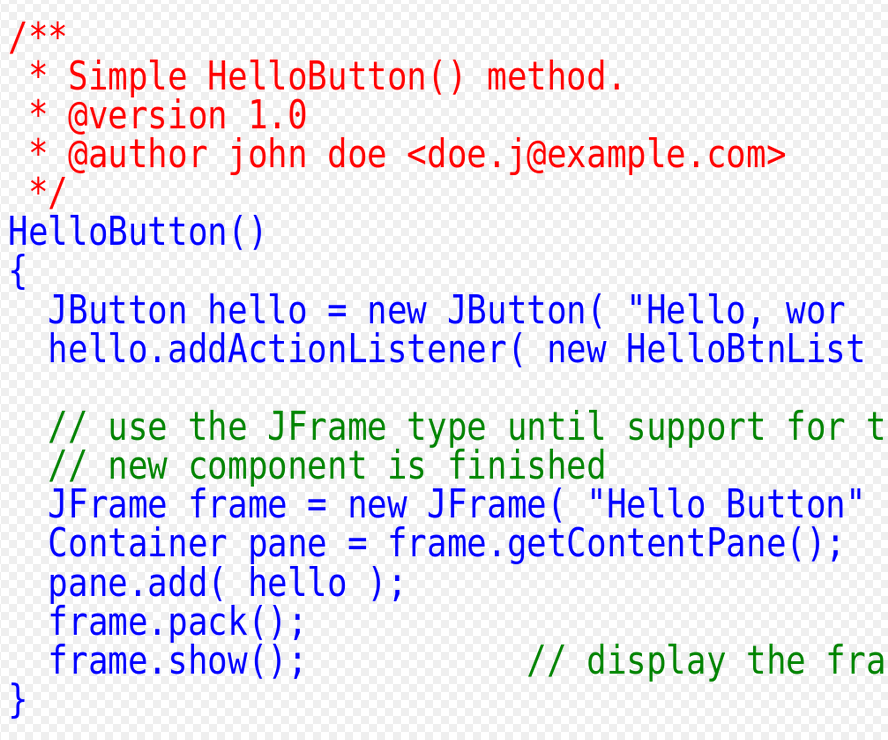

Que se nos regule mediante código fuente o algoritmos secretos es algo que jamás debe permitirse en un Estado social, democrático y de Derecho

Como CVIO contó el pasado mes de mayo, la aplicación del bono social eléctrico niega esta ayuda a personas que tienen derecho a ella: empezamos a sospechar de fallos en BOSCO, el programa que utilizan las eléctricas –pero desarrollado por el Gobierno– para evaluar quién es beneficiario de este descuento en la factura de la luz, después de recibir decenas de llamadas de personas afectadas. Para verificarlo, CIVIO pidió todos los documentos y el código fuente de la herramienta. Y comprobamos, con tan solo una parte de la información que habíamos solicitado, defectos en su diseño. Y es que tanto el Gobierno como el Consejo de Transparencia y Buen Gobierno (CTBG) negaron el acceso a lo más importante: el código.

Jornada sobre Protección de Datos y Derechos Digitales. Grabación Jornada

Jornada Asociación de internautas , con la colaboración de la PSPD, sobre "Protección de Datos y Derechos Digitales: perspectivas ante un nuevo escenario" para tratar sobre la sociedad civil ante el reto de la digitalización y examinar la nueva ley de protección de datos y derechos digitales

Jornada sobre Protección de Datos y Derechos Digitales. Grabación Jornada

Jornada Asociación de internautas , con la colaboración de la PSPD, sobre "Protección de Datos y Derechos Digitales: perspectivas ante un nuevo escenario" para tratar sobre la sociedad civil ante el reto de la digitalización y examinar la nueva ley de protección de datos y derechos digitales

Evite estafas de soporte técnico

Si aún no ha experimentado una estafa de soporte técnico, es probable que conozca alguien que sí la ha sufrido. La estafa consiste en que el estafador se pone en comunicación (llamas telefónicas, páginas web fraudulentas, anuncios, correos electrónicos..) a una persona alegando que está relacionado con una empresa reputada, miente sobre la existencia de virus informáticos u otros problemas técnicos en su ordenador y procede a venderle soporte técnico innecesario a una tarifa determinada.

Jornada sobre Protección de Datos y Derechos Digitales

El próximo día 7 de Junio de 2019, la Asociación de internautas organiza una jornada, con la colaboración de la PSPD, sobre "Protección de Datos y Derechos Digitales: perspectivas ante un nuevo escenario" para tratar sobre la sociedad civil ante el reto de la digitalización y examinar la nueva ley de protección de datos y derechos digitales

En peligro de irrelevancia digital

Cuando exista el smart-WC cada mañana analizará nuestra salud. Los americanos usarán ese análisis para subir el seguro médico y los chinos para sancionar a la ciudadanía.

No somos ni chinos ni americanos, somos europeos, pero miramos los avances digitales como si no lo fuéramos. El resultado es un eurotecnocinismo que nos condena a la irrelevancia digital. Dentro de la irrelevancia europea, los catalanohablantes seremos insignificantes.

¿Puede hackearse todo? Lo vemos mañana en Mundo Hacker Day

Los avances tecnológicos que se han producido en los últimos años han provocado que la sociedad ha alcanzado los máximos niveles históricos en cuanto a disponibilidad de información y libertad de expresión. Sin embargo, la democracia puede estar amenazada por organizaciones cibercriminales capaces de manipular de manera silenciosa nuestro universo digital.

La Asociación de Internautas apoya las Directrices Universales para que la Inteligencía Artificial sea controlada por las personas.

La Asociación de Internautas ha firmado la declaración Universal Guidelines for Artificial Intelligence (AI) propomovida por la Coalición Internacional The Public Voice, para promover la participación pública en las decisiones relativas al futuro de Internet. El objetivo de las Directrices Universales es promover la transparencia y la responsabilidad de estos sistemas de Inteligencía Artificial y garantizar que las personas retengan el control sobre los sistemas que crean.